프로세스 목록, 호스트 정보, 다운로드 폴더 및 바탕화면 목록, 사용자 IP 정보 등 탈취

이스트시큐리티 ESRC, 북한 배후의 공격 조직 ‘코니(Konni)’ 소행으로 결론

[보안뉴스 김영명 기자] 공정거래위원회를 사칭한 피싱 메일을 통해 악성파일이 유포되고 있어 사용자들의 각별한 주의가 필요하다. 이번에 발견된 피싱 메일은 ‘[공정거래위원회] 서면 실태조사 사전 예고 안내통지문’의 제목으로 유포됐다. 본문에는 공정거래법의 조항을 언급하며 사용자의 협조를 구하는 내용과 함께 ‘소명자료 요청서류’의 파일명을 가진 압축파일(.zip)이 첨부돼 있다. 이번 피싱 메일은 북한 해커조직의 소행으로 추정된다.

해당 피싱 메일을 발견한 이스트시큐리티 시큐리티대응센터(이하 ESRC)에 따르면, 압축 파일 내부에는 △결제대금예치 이용 확인증(전자상거래 등에서의 소비자보호에 관한 법률 시행규칙).hwp.lnk △부당한 전자상거래 신고서(공정거래위원회 회의 운영 및 사건절차 등에 관한 규칙).pdf △서면자료 요청.txt △통신판매업 신고증(전자상거래 등에서의 소비자보호에 관한 법률 시행규칙).hwp.lnk 등 4개의 파일이 첨부돼 있다.

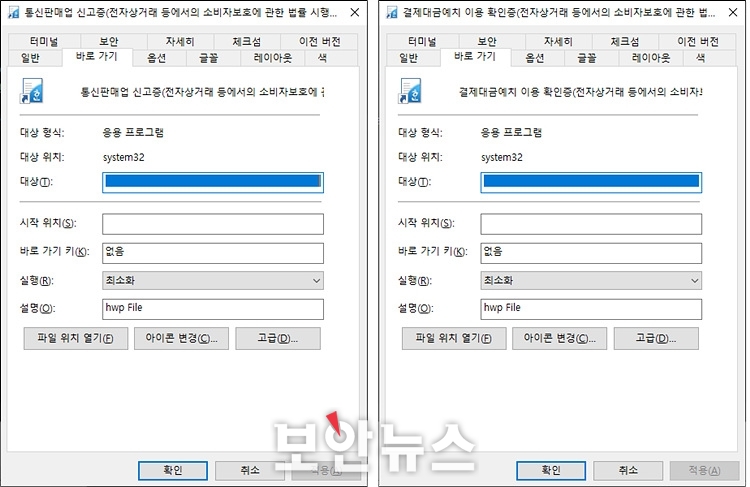

4개의 파일 중 2개의 파일은 한글(.hwp) 파일을 위장한 바로가기(.lnk) 파일로, 사용자를 속이기 위해 아이콘을 한글 아이콘으로 위장했다. 해당 파일명 뒤에는 .hwp를 붙여 사용자가 한글 파일처럼 오인하도록 유도한다.

2개의 바로가기 파일 속성 내에는 악성 명령어가 포함돼 있다. 공격자는 분석을 회피하기 위해 파일 속성 내 악성 명령어 앞에 수많은 공백 코드를 추가해 육안으로는 실제 명령어를 확인하기 어렵게 만들어 놓았다.

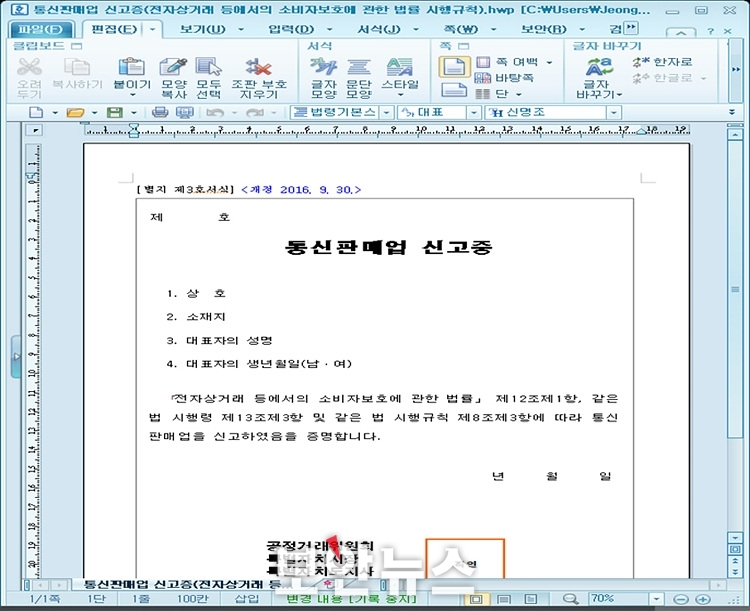

2개의 바로가기 파일 실행 후 동작 과정은 동일하다. 바로가기 파일을 실행하면 정상 한글파일을 띄워 사용자가 정상 파일로 오인하도록 유도한다. 하지만 백그라운드에서는 악성 파일을 실행시키게 된다. 해당 피싱 공격은 최종으로 실행 중인 프로세스 목록, 호스트 정보, 다운로드 폴더 목록, 바탕화면 목록, 사용자 IP 정보 등을 탈취한다.

이스트시큐리티 ESRC 관계자는 “최근 국세청 세무조사 출석요구 안내문 사칭에 북한 배후 해커조직으로 추정된다고 주의를 당부한 적이 있다”며 “이번 공격도 분석 결과 마찬가지로 북한 배후의 공격 조직인 ‘코니(Konni)’의 소행으로 결론지었다”고 설명했다. 이어 “북한 배후 해킹 조직들의 공격이 날로 교묘해지고 빈번해지고 있는 만큼 사용자들의 각별한 주의를 당부한다”고 덧붙였다.

[김영명 기자(boan@boannews.com)]

이스트시큐리티 ESRC, 북한 배후의 공격 조직 ‘코니(Konni)’ 소행으로 결론

[보안뉴스 김영명 기자] 공정거래위원회를 사칭한 피싱 메일을 통해 악성파일이 유포되고 있어 사용자들의 각별한 주의가 필요하다. 이번에 발견된 피싱 메일은 ‘[공정거래위원회] 서면 실태조사 사전 예고 안내통지문’의 제목으로 유포됐다. 본문에는 공정거래법의 조항을 언급하며 사용자의 협조를 구하는 내용과 함께 ‘소명자료 요청서류’의 파일명을 가진 압축파일(.zip)이 첨부돼 있다. 이번 피싱 메일은 북한 해커조직의 소행으로 추정된다.

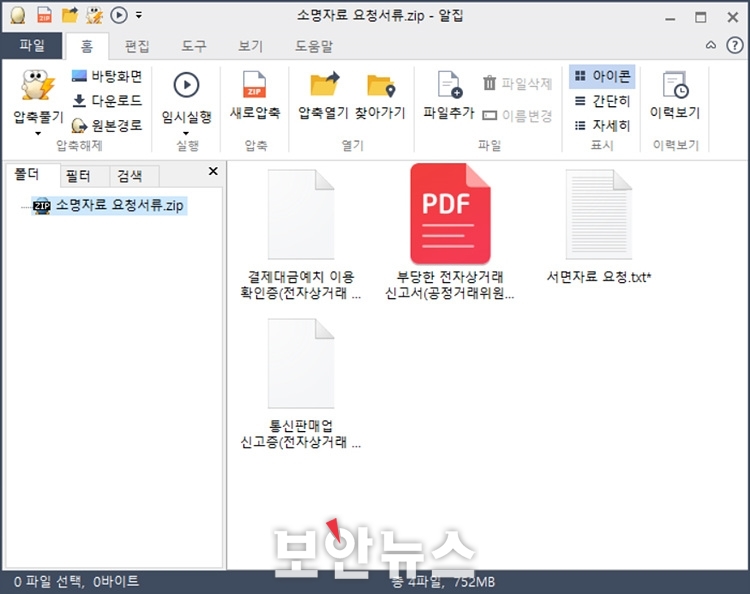

▲압축파일 내 파일들[자료=이스트시큐리티 ESRC]

해당 피싱 메일을 발견한 이스트시큐리티 시큐리티대응센터(이하 ESRC)에 따르면, 압축 파일 내부에는 △결제대금예치 이용 확인증(전자상거래 등에서의 소비자보호에 관한 법률 시행규칙).hwp.lnk △부당한 전자상거래 신고서(공정거래위원회 회의 운영 및 사건절차 등에 관한 규칙).pdf △서면자료 요청.txt △통신판매업 신고증(전자상거래 등에서의 소비자보호에 관한 법률 시행규칙).hwp.lnk 등 4개의 파일이 첨부돼 있다.

▲압축 해제 후 파일목록[자료=이스트시큐리티 ESRC]

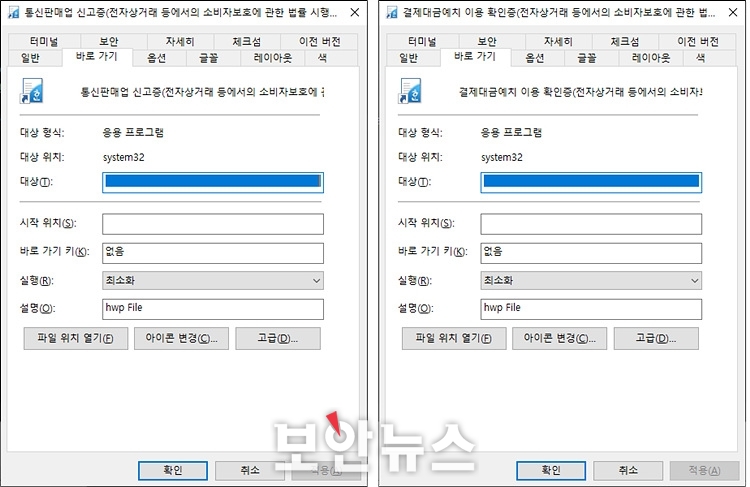

4개의 파일 중 2개의 파일은 한글(.hwp) 파일을 위장한 바로가기(.lnk) 파일로, 사용자를 속이기 위해 아이콘을 한글 아이콘으로 위장했다. 해당 파일명 뒤에는 .hwp를 붙여 사용자가 한글 파일처럼 오인하도록 유도한다.

2개의 바로가기 파일 속성 내에는 악성 명령어가 포함돼 있다. 공격자는 분석을 회피하기 위해 파일 속성 내 악성 명령어 앞에 수많은 공백 코드를 추가해 육안으로는 실제 명령어를 확인하기 어렵게 만들어 놓았다.

▲명령어 앞쪽에 추가돼 있는 수많은 공백 코드[자료=이스트시큐리티 ESRC]

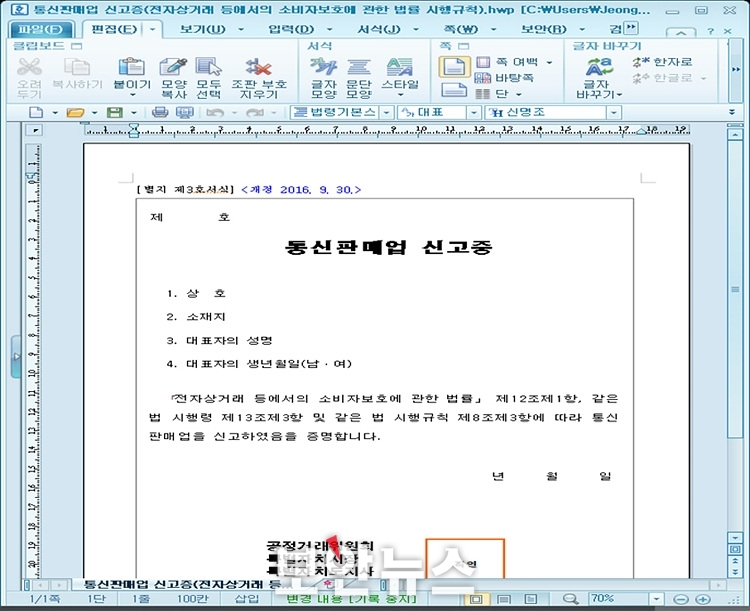

▲바로가기 파일 실행 후 보이는 정상 한글파일[자료=이스트시큐리티 ESRC]

2개의 바로가기 파일 실행 후 동작 과정은 동일하다. 바로가기 파일을 실행하면 정상 한글파일을 띄워 사용자가 정상 파일로 오인하도록 유도한다. 하지만 백그라운드에서는 악성 파일을 실행시키게 된다. 해당 피싱 공격은 최종으로 실행 중인 프로세스 목록, 호스트 정보, 다운로드 폴더 목록, 바탕화면 목록, 사용자 IP 정보 등을 탈취한다.

이스트시큐리티 ESRC 관계자는 “최근 국세청 세무조사 출석요구 안내문 사칭에 북한 배후 해커조직으로 추정된다고 주의를 당부한 적이 있다”며 “이번 공격도 분석 결과 마찬가지로 북한 배후의 공격 조직인 ‘코니(Konni)’의 소행으로 결론지었다”고 설명했다. 이어 “북한 배후 해킹 조직들의 공격이 날로 교묘해지고 빈번해지고 있는 만큼 사용자들의 각별한 주의를 당부한다”고 덧붙였다.

[김영명 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김영명기자 기사보기

김영명기자 기사보기

[2025-04-03]

[2025-04-03]

.jpeg)